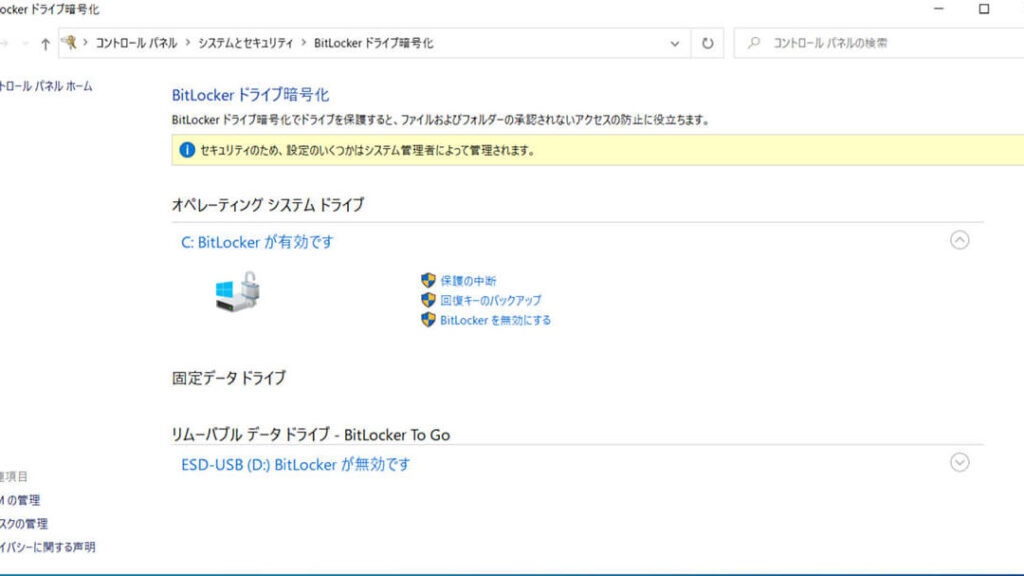

私たちは、データの安全性を確保するために、bitlocker セキュリティのため、設定のいくつかはシステム管理者によって管理されます。ビジネス環境において情報漏洩は致命的なリスクとなり得るため、BitLockerを活用して強固なセキュリティ対策を講じることが不可欠です。この技術は、ドライブ全体を暗号化し、不正アクセスから重要なデータを守ります。

本記事では、BitLockerの設定方法やその重要性について詳しく解説します。またシステム管理者が行うべき具体的な設定や推奨事項も紹介し、安全な運用方法をご提案します。果たしてどのようにして私たちがデータを守れるのでしょうか?この知識があればあなたも安心して業務に集中できるでしょう。

システム管理者によるBitLockerのセキュリティ設定

システム管理者は、BitLockerのセキュリティ設定を通じて、企業や組織内のデータ保護を強化します。私たちが知っておくべき重要な点は、bitlocker セキュリティのため、設定のいくつかはシステム管理者によって管理されますということです。この役割により、適切な暗号化ポリシーが実施され、不正アクセスから情報が守られます。

設定内容とその影響

システム管理者が行う具体的な設定には以下のようなものがあります。

- 暗号化アルゴリズムの選択: AES(Advanced Encryption Standard)のような強力なアルゴリズムを使用してデータを保護します。

- 回復キーの管理: ユーザーがアクセスできない場合に備えた回復キーを安全に保存し、必要に応じて迅速に利用できるようにします。

- ポリシー設定: グループポリシーオブジェクト(GPO)を通じて、自動的にBitLockerを有効化するなど、一貫したセキュリティ方針を適用します。

これらの設定は、それぞれ異なるレベルでデータ保護機能を強化し、業務環境全体で一貫性と安全性を促進します。

監視とメンテナンス

また、定期的な監視とメンテナンスも欠かせません。これには次の作業が含まれます。

- ログ分析: BitLocker関連のイベントログをチェックし、不審なアクティビティやエラーを早期発見します。

- アップデート適用: システム更新やセキュリティパッチを定期的に確認・適用し、新たな脅威から防御することが求められます。

- ユーザー教育: エンドユーザーへの説明会やトレーニングも大切です。正しい使い方や注意事項について周知徹底することで、安全意識向上につながります。

これらすべての活動は、私たちが目指すセキュアなIT環境構築につながり、その結果として企業全体の信頼性向上にも寄与します。

BitLockerの基本機能とその重要性

BitLockerは、Microsoftによって提供されるディスク暗号化機能であり、データ保護のために非常に重要な役割を果たします。特に、私たちが知っておくべきことは、bitlocker セキュリティのため、設定のいくつかはシステム管理者によって管理されますということです。この機能により、不正アクセスやデータ漏洩から企業や組織の重要な情報を守ることができます。

基本機能

BitLockerにはいくつかの基本的な機能があります。主な特徴として次のものが挙げられます:

- 全体ディスク暗号化: ハードドライブ全体を暗号化することで、データへの未承認アクセスを防ぎます。

- TPM(Trusted Platform Module)との統合: TPMチップと連携し、安全性を高めます。

- 回復オプション: 障害時には回復キーやパスワードによって迅速にアクセスできるようになっています。

- ユーザー透明性: ユーザーは通常通りコンピュータを使用しながらも、自動的にデータが保護されている状態です。

重要性

このような機能のおかげで、BitLockerは企業内で不可欠なセキュリティツールとなっています。特に以下の点でその重要性が際立ちます:

- 法令遵守への対応: 多くの業界ではデータ保護規制が厳格であり、それに準拠するためにもBitLockerは必要です。

- ビジネス継続性の確保: データ損失や漏洩から組織を守ることで、ビジネス運営を安定させます。

- 顧客信頼の向上: 安全な環境づくりによって顧客からの信頼度も増加します。

これらすべてが相まって、私たちはより安全なIT環境を構築し、その結果として企業全体の信頼性向上につながります。システム管理者による適切な設定と監視があれば、その効果はさらに高まります。

管理者が行う具体的な設定例

システム管理者は、BitLockerの設定を通じてセキュリティを強化するために、具体的な手順を実行する必要があります。これらの設定は、企業や組織が直面するリスクを軽減し、データ保護の基盤を築くために欠かせません。以下では、特に重要な設定例をご紹介します。

TPMの有効化と構成

TPM(Trusted Platform Module)は、安全なハードウェアベースのセキュリティ機能です。この機能を有効にすることで、システム起動時にハードウェアが正当であることを確認できます。具体的には以下の手順で設定します:

- BIOSまたはUEFIファームウェアにアクセス。

- TPMオプションを見つけ、「有効」に設定。

- 必要に応じてTPMチップの初期化。

BitLockerポリシーの適用

グループポリシーオブジェクト(GPO)を使用してBitLocker関連のポリシーを一元管理します。これによって、すべてのユーザーコンピュータへの一貫した適用が可能になります。主なポリシーには次が含まれます:

- 暗号化アルゴリズム: AES 128ビットまたは256ビット。

- 回復キー保存方法: Active Directoryへの自動保存やUSBドライブへの保存など。

- ユーザーインターフェース制御: ユーザーが回復キーやパスワードを入力できるタイミング。

回復オプションとトラブルシューティング

万が一の場合に備えて回復オプションも計画しておくことが重要です。管理者としては次の点にも注意しましょう:

- 回復キーやパスワードは安全な場所に保管し、自動バックアップも考慮。

- トラブルシューティングガイドラインを作成し、社員へ周知徹底させること。

これら具体的な設定例によって、私たちが導入するBitLocker環境はより強固になり、不正アクセスからデータ資産を守る力も増します。また、このような取り組みは情報セキュリティマネジメント全体にも寄与します。

セキュリティ強化のためのベストプラクティス

私たちがBitLockerのセキュリティを強化するためには、いくつかのベストプラクティスを遵守することが不可欠です。これらの方法は、システム管理者によって実施される設定に基づき、データ保護とリスク軽減を最大限に高めることに寄与します。次に挙げるポイントは、特に重要な施策です。

定期的な監査とレビュー

定期的な監査を行うことで、BitLockerの設定が正しく適用されているか確認し、不具合や脆弱性を早期に発見できます。このプロセスには以下の要素が含まれます:

- ポリシー適用状況の確認: すべてのユーザーコンピュータでポリシーが一貫して適用されているかチェックします。

- ログファイル分析: BitLocker関連のイベントログを解析し、不審な活動を特定します。

- 回復キー管理: 回復キーが安全かつアクセス可能な場所に保存されていることを確認します。

ユーザートレーニングと教育

システム管理者だけでなく、一般ユーザーにもBitLockerについて理解させることは非常に重要です。教育プログラムには以下の内容が含まれるべきです:

- 暗号化の重要性: なぜデータ保護が必要なのか、その理由と影響について説明します。

- 操作手順: BitLocker使用時の日常的な操作やトラブルシューティング手法について指導します。

- フィッシング対策: ユーザー自身も不正アクセスから身を守れるよう注意喚起します。

This comprehensive approach to user training not only strengthens individual awareness but also reinforces our overall security posture. Implementing these best practices ensures that we are adequately prepared for potential threats and enhances the effectiveness of our encryption efforts.

SOP(標準作業手順)の整備

明確なSOP(標準作業手順)を整備することで、一貫した運用と迅速な対応が可能になります。これには次の点がカバーされています:

- SOP文書化: BitLocker設定やメンテナンス手順を書面化し、全員がアクセスできる状態にします。

- TROUBLESHOOTINGガイドライン: 問題発生時に従うべき具体的アクションプランを提供します。

- IDおよびアクセスポリシー: 各スタッフへの権限付与や制御方法について詳細を書いています。

SOPは一貫性ある運用のみならず、新しいメンバーへの迅速なトレーニングにも役立ちます。また、この取り組みは情報セキュリティマネジメント全体にも寄与し、私たち自身でも継続的改善につながります。

トラブルシューティングとサポート手順

トラブルシューティングは、BitLocker セキュリティ設定の運用において重要な要素です。システム管理者が行う設定に基づき、問題を迅速に特定し解決するための手順を整備することで、安全性を向上させることが可能になります。ここでは、具体的なサポート手順とトラブルシューティングの方法について説明します。

一般的なトラブルシューティング手法

BitLocker の問題を解決するためには、以下の手法が有効です:

- イベントログの確認: BitLocker に関連するエラーや警告は、Windows イベントビューアで確認できます。これにより、問題発生時の詳細情報を得ることができます。

- 回復キー利用: 認証に失敗した場合やドライブへのアクセスができなくなった場合は、事前に保存した回復キーを使用してアクセスします。

- 設定の見直し: システム管理者によって適用されたポリシーや設定が正しいかどうか再確認し、不具合がないか検証します。

サポート体制の構築

効果的なサポート体制は、ユーザーからの問い合わせや障害報告への迅速な対応につながります。次のような取り組みを進めるべきです:

- ヘルプデスクサービス: ユーザーから直接問い合わせを受け付ける専任チームを設置し、専門知識を持つスタッフによって支援します。

- SOP の更新: 新たなトラブルシューティング手法やユーザーから寄せられたフィードバックに基づき、標準作業手順(SOP)を定期的に見直し更新します。

- TROUBLESHOOTING ガイドライン: 問題発生時には従うべき具体的アクションプランとともに、それぞれの状況別で考えられる解決策も整理しておく必要があります。

ユーザーフィードバックと改善活動

ユーザーから得られるフィードバックは重要です。この情報は私たちの日々の運用改善にも役立ちます。以下はいくつかのポイントです:

- 定期調査実施: ユーザー満足度調査などによってサービス品質について評価し、その結果から改善点を導き出すことが大切です。

- User Group Meetings: 定期的にユーザーミーティングを開催し、新機能や変更点について意見交換する場として活用します。

このようにして私たちは、一貫したサポートとトラブルシューティング手順によって BitLocker のセキュリティ強化だけでなく、お客様との信頼関係も築いていくことができるでしょう。